עשיתם את אתגר הגוף השקוף בטיקטוק? היזהרו מהאקרים

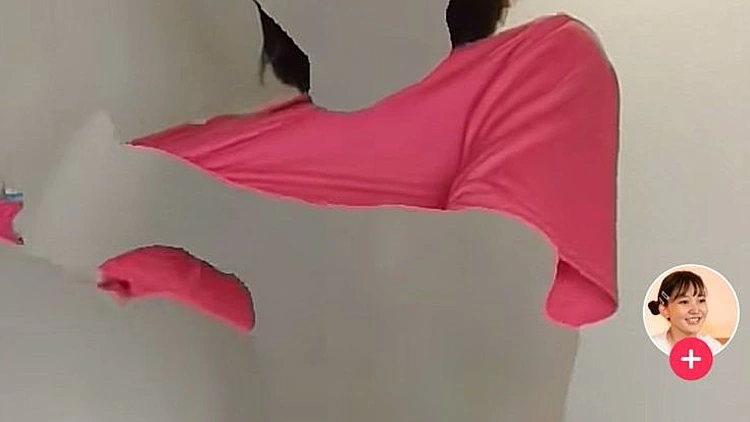

אתגר "הבלתי נראה" שמבקש מהמשתתפים לצלם את עצמם עירומים באמצעות אפקט בשם Invisible Body, הפך מאוד פופולרי, וההאשטג הראשי שלו כולל יותר מ-25 מיליון צפיות. עכשיו מתברר כי האקרים מנצלים הטרנד הפופולרי להפצת תוכנות זדוניות

הטרנד התורן בטיקטוק שכבר צבר מעל 25 מיליון צפיות להאשטאג הראשי שלו, הוא אתגר "הבלתי נראה". באתגר, המשתתפים מצטלמים בעירום באמצעות אפקט בשם Invisible Body אשר מסיר את גופם מהסרטון ומחליף אותו בתמונת קו מתאר מטושטשת. עכשיו מתברר כי האקרים מפיצים במקביל אפליקציה בשם Unfilter שמציעה לגולשים לצפות בסרטונים המקורים ללא הפילטר, ובכך מפיצים תוכנה זדונית שגונבת נתונים.

כתבות נוספות בטכנולוגיה

- סקירה: OneWorld 65 – המטען שכדאי לכם לקחת לטיול בחו״ל

- סקירה: reMarkable 2 – המחברת החכמה שמשנה את חוויית הכתיבה

- זהירות בדרכים: הטכנולוגיות החדשות שיצילו את החיים של כולנו

מי שניסה להתקין את האפליקציה גילה כמובן שהיא לא מסירה את הפילטר הזה מהסרטון TikTok. במקום זאת, היא מתקינה תוכנה זדונית אחרת בשם WASP Stealer (Discord Token Grabber), אשר גונבת מידע שמכוון לחשבונות Discord, נתוני כרטיסי אשראי המאוחסנים בדפדפני האינטרנט של הקורבנות, ארנקי מטבעות קריפטוגרפיים וקבצים אחרים.

"כמו שאנחנו מאמצים טרנדים במהרה, כך גם האקרים ופושעי סייבר", מסביר אלכס שטיינברג מנהל מוצרים בחברת אבטחת המידע ESET. "המשתמשים מתפתים להוריד את האפליקציה כדי לצפות בסרטוני העירום מתעלמים מכך שהמקור של האפליקציה אינו רשמי ואפילו משיח שלילי על האפליקציה. הם שמים את הבטיחות שלהם בצד רק כדי לגלות אם האפליקציה הזו אכן עובדת וזה כמובן יכול לסכן את הנתונים והמכשירים שלהם", הוסיף.

אז לפני שאתם שוקלים להוריד אפליקציה כלשהי, לא משנה מאיזו הבטחה, חשוב שתקפידו על הטיפים הבאים:

1. הורידו רק מהחנויות הרשמיות של אפל וגוגל.

2. בדקו את הביקורות והימנעו מאפליקציות עם דירוג נמוך מאוד.

3. שימו לב שהיצרן של האפליקציה הוא היצרן האמיתי – אם אתם רוצים להוריד מפות של גוגל, שהיצרן יהיה גוגל וכו'.

4. שימו לב לשם האפליקציה – לא להוריד אחת שנקראת "כיט" למשל.

5. שימו לב להרשאות שאפליקציה מבקשת. אם אפליקציה של פנס מבקשת גישה לאלבום התמונות למשל, כדאי לשים לב.

6. אם אפליקציה מציגה לכם פרסומות בכמות גבוהה שמפריעה לכם לפעילות השוטפת, כדאי למחוק אותה.

7. בצעו סריקות באופן עקבי למכשיר על מנת לזהות איומים במידה והגיעו.